NIS 2/UKSC - już czas.

Doczekaliśmy się nowelizacji Ustawy o krajowym systemie cyberbezpieczeństwa, która wdraża Dyrektywę NIS 2 do naszego porządku prawnego. Co to oznacza? Nie ma wymówek, te podmioty, które jeszcze tego nie zrobiły muszą dokonać samooceny, czy należą do grona podmiotów kluczowych lub ważnych i przygotować się na spełnienie obowiązków wynikających ze wspomnianej ustawy.

Dla wielu firm będzie to moment przełomowy nie tylko ze względu na nowe obowiązki, ale przede wszystkim na zmianę podejścia do zarządzania bezpieczeństwem. Ustawodawca nie wydaje konkretnych wytycznych podmiotom, a skłania do samodzielnego doboru odpowiednich zabezpieczeń zgodnych z oszacowanym poziomem ryzyka.

Ustawa z dnia 5 lipca 2018 r. o krajowym systemie cyberbezpieczeństwa (UKSC):

https://isap.sejm.gov.pl/isap.nsf/DocDetails.xsp?id=WDU20180001560

Ustawa z dnia 23 stycznia 2026 r. o zmianie ustawy o krajowym systemie cyberbezpieczeństwa oraz niektórych innych ustaw:

https://isap.sejm.gov.pl/isap.nsf/DocDetails.xsp?id=WDU20260000252

Czego w takim razie wymaga NIS 2/UKSC?

1. Samoocena podmiotu: kluczowy / ważny

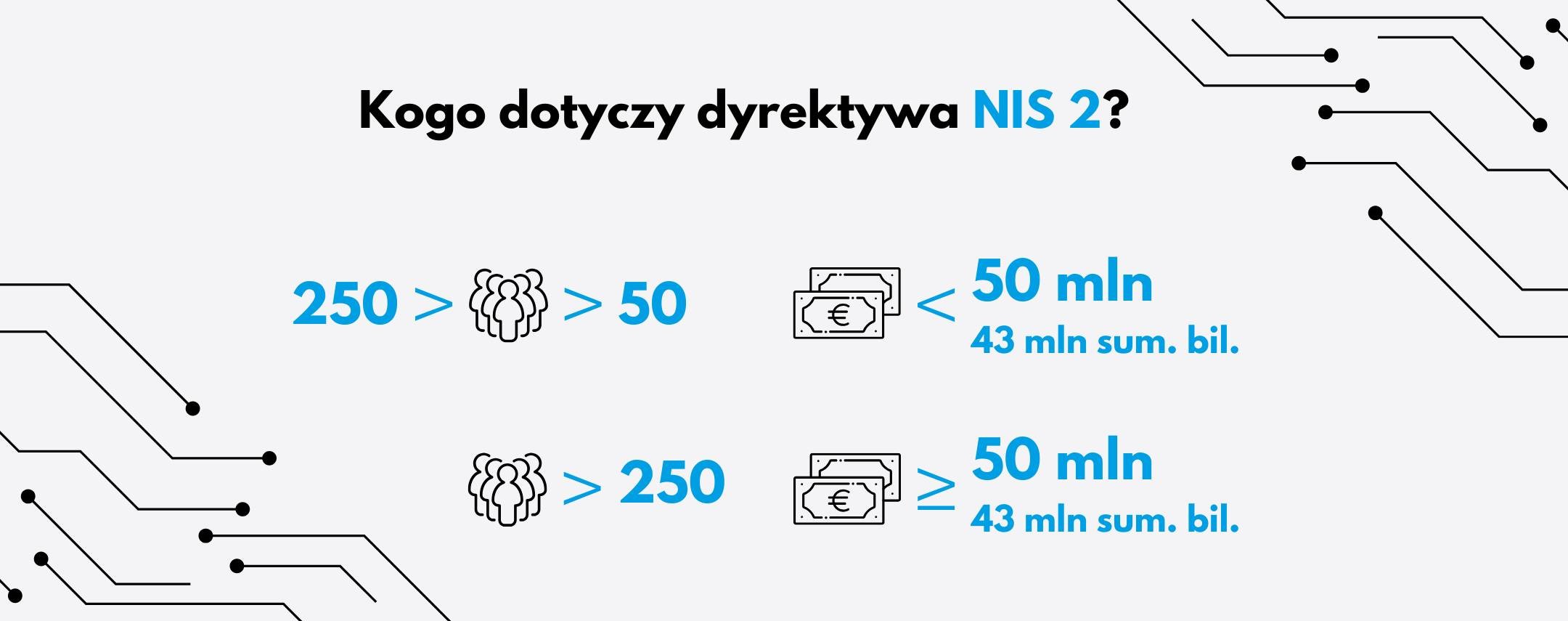

Samoocena to nic innego jak sprawdzenie, czy nasz podmiot podlega pod NIS 2/UKSC. W pierwszej kolejności należy zweryfikować czy spełnia przesłanki uznania go za podmiot kluczowy lub ważny według sektora oraz czy należy do grupy średnich i dużych przedsiębiorstw.

Kryterium I: Sektor

|

Podmioty kluczowe:

|

Podmioty ważne:

|

Kryterium II: Wielkość podmiotu

Wprowadzony podział na podmioty kluczowe i ważne porządkuje ten obszar, ale nie ogranicza jego zasięgu. Istnieją wyjątki, w których zarówno małe, jak i mikroprzedsiębiorstwa mogą zostać uznane za podmiot kluczowy lub ważny. Więcej o nich w Ustawie o krajowym systemie cyberbezpieczeństwa art. 5 ust. 1 i 2 oraz art. 2 ust. 2 NIS 2.

Podmiot, który został uznany za kluczowy lub ważny, w ciągu 6 miesięcy musi złożyć elektroniczny wniosek o wpis do wykazu w systemie teleinformatycznym S46, po uprzednim uzyskaniu do niego dostępu. Jak uzyskać dostęp do Systemu S46? Organ rozpatruje wniosek w terminie 1 miesiąca od jego złożenia.

Zgodnie z informacją z dnia 27.04.2026r. podmioty mogą dokonać samorejestracji w wykazie w terminie 7 maja – 3 października 2026 r.

Uwaga: Brak zgłoszenia nie oznacza uniknięcia obowiązków. W takiej sytuacji organ może sam wpisać podmiot do wykazu i wezwać do uzupełnienia braków. Nie jest też tajemnicą fakt, że za niewywiązanie się z obowiązków zgłoszenia przewidziane są kary.

Po otrzymaniu decyzji od organu nadzorczego, która potwierdza, że podmiot jest podmiotem kluczowym lub ważnym należy rozpocząć dostosowywanie się do wymogów NIS 2/UKSC.

Należy dokonać tego w określonych ramach czasowych.

2. Powołanie struktury cyberbezpieczeństwa lub outsourcing

Termin: 6 miesięcy od decyzji organu

Nowe przepisy wymagają, aby podmiot kluczowy lub ważny powołał wewnętrzną strukturę, która będzie odpowiedzialna za cyberbezpieczeństwo. Jej główne zadania to:

- monitorowanie zagrożeń i podatności oraz reagowanie na incydenty;

- koordynowanie obsługi incydentów;

- przygotowywanie i aktualizacja dokumentacji;

- współpraca z CSIRT i organami nadzorczymi;

- nadzorowanie szkoleń oraz realizacji obowiązków wynikających z ustawy.

Co istotne, obowiązek ten można zrealizować na 2 sposoby: powołać własny zespół wewnętrzny lub powierzyć zadania wyspecjalizowanemu podmiotowi zewnętrznemu. O ile duże firmy nie powinny mieć problemu z wyznaczeniem struktury wewnątrz podmiotu, o tyle mniejsze firmy mogą potrzebować wsparcia z zewnątrz.

Wybór partnera powinien opierać się przede wszystkim na doświadczeniu, sposobie działania i kompetencjach. Choć atrakcyjnych cenowo ofert może pojawić się na rynku wiele, to największa uwaga powinna zostać skierowana na takie kwestie jak:

- wiedza i doświadczenie w zakresie cyberbezpieczeństwa, zagrożeń i podatności, a także w dobieraniu środków technicznych, fizycznych i organizacyjnych w zależności od ryzyka;

- doświadczenie we wsparciu podczas szacowania ryzyka;

- doświadczenie w zarządzaniu incydentami;

- doświadczenie w prowadzeniu audytów;

- dysponowanie lub umiejętność opracowania procedur i polityk zgodnych z NIS 2/UKSC.

Należy pamiętać, że UKSC nakłada na podmiot obowiązek poinformowania organu ds. cyberbezpieczeństwa oraz właściwego CSIRT o podpisaniu/rozwiązaniu umowy z podmiotem zewnętrznym. Podmiot kluczowy i ważny ma na to 14 dni od dnia zawarcia/zakończenia współpracy.

3. Wyznaczenie osób kontaktowych i wsparcie użytkowników

Termin: 3 miesiące od decyzji organu

Podmiot kluczowy lub ważny powinien wyznaczyć co najmniej 2 osoby odpowiedzialne za kontakty z uczestnikami krajowego systemu cyberbezpieczeństwa. W praktyce oznacza to konieczność wskazania co najmniej dwóch osób kontaktowych, które będą odpowiadały za komunikację z właściwym organem ds. cyberbezpieczeństwa, CSIRT oraz innymi podmiotami zaangażowanymi w obsługę incydentów. Wyjątkiem są mikro lub małe podmioty, w ich przypadku wystarczy wyznaczenie 1 osoby kontaktowej.

Poza wyznaczeniem punktu kontaktowego podmiot musi zapewnić użytkownikom usługi kluczowej dostęp do wiedzy, która pozwoli im zrozumieć cyberzagrożenia i zastosować skuteczne sposoby zabezpieczenia się przed nimi. Oprócz tego zapewnia użytkownikom możliwość zgłaszania cyberzagrożenia, incydentu lub podatności związanej z usługą.

Najbardziej dostępnym nośnikiem takich informacji będzie z pewnością strona internetowa podmiotu. Informacje, jakie powinny się na niej znaleźć to przede wszystkim:

- dane kontaktowe osób odpowiedzialnych za cyberbezpieczeństwo;

- podstawowe informacje o zagrożeniach i sposobach bezpiecznego korzystania z usług;

- instrukcję postępowania w przypadku podejrzenia incydentu;

- dedykowany adres e-mail lub formularz do zgłaszania incydentów, podatności i cyberzagrożeń.

Jednym ze sposobów na częściowe spełnienie tego obowiązku jest też dopuszczona przez organ opcja zamieszczenia na stronie internetowej podmiotu odnośników do stron CSIRT MON, CSIRT NASK, CSIRT GOV lub CSIRT sektorowego.

4. Obowiązki podmiotów kluczowych i ważnych

Termin: 12 miesięcy i ciągłe stosowanie

Cały rozdział 3 UKSC i rozdział IV NIS 2 mówi o obowiązkach podmiotów kluczowych i ważnych. Jasno wskazują na konieczność stworzenia spójnego systemu zarządzania cyberbezpieczeństwem, a nie skupieniu uwagi na pojedynczych, doraźnych działaniach.

Polityka ryzyka

Nie wystarczy jedna procedura, wdrożenie MFA i zainstalowanie programu antywirusowego na wszystkich komputerach. Od podmiotów kluczowych i ważnych wymagane jest wdrożenie polityki ryzyka, czyli systematyczne szacowanie ryzyka i zarządzanie nim. To punkt wyjścia do systemu zarządzania cyberbezpieczeństwem. Ryzyko powinno być aktualizowane przy każdej większej zmianie, np. wdrożeniu nowego systemu, zmianie dostawcy czy wystąpieniu incydentu.

Dobór adekwatnych środków bezpieczenstwa

Na podstawie oszacowanego ryzyka podmiot kluczowy i ważny dobiera adekwatne środki techniczne, fizyczne i organizacyjne zapewniające ciągłość usługi kluczowej. Ustawa podkreśla, że środki te mają być dobierane na podstawie najnowszego stanu wiedzy i przy uwzględnieniu:

- kosztów wdrożenia;

- wielkości podmiotu;

- prawdopodobieństwa wystąpienia incydentów;

- narażenia podmiotu na ryzyka oraz skutki społeczne i gospodarcze.

Ustawa mówi w szczególności o środkach takich jak:

- wspomniana wcześniej polityka szacowania ryzyka;

- zapewnienie bezpieczeństwa podczas nabywania, rozwoju, utrzymania, eksploatacji i testowania systemów;

- bezpieczeństwo fizyczne i środowiskowe w tym: kontrola dostępu;

- bezpieczeństwo zasobów ludzkich;

- bezpieczeństwo i ciągłość łańcucha dostaw produktów/usług/procesów ICT, od których zależy świadczenie usług;

- bezpieczeństwo i ciągłość dostaw usług, od których zależy świadczenie usługi kluczowej;

- wdrażanie, dokumentowanie, testowanie i utrzymywanie planów ciągłości działania, które umożliwiają świadczenie usługi, plany awaryjne, plany odtworzenia po zdarzeniu, które spowodowało straty przekraczające zdolności podmiotu do odbudowy za pomocą własnych środków, plany powinny zapewniać poufność, integralność, dostępność i autentyczność informacji (PDIA);

- objęcie systemu informatycznego usługi kluczowej systemem monitorowania w trybie ciągłym;

- polityki i procedury oceny skuteczności środków technicznych i organizacyjnych;

- edukacja personelu z zakresu cyberbezpieczeństwa;

- podstawowe zasady cyberhigieny;

- polityki i procedury stosowania kryptografii, w tym szyfrowania;

- stosowanie bezpiecznych środków komunikacji elektronicznej w ramach KSC i wewnątrz podmiotu (uwierzytelnianie wieloskładnikowe w stosownych przypadkach oraz ochrona dostępu do poczty elektronicznej, systemów zdalnych i komunikacji wewnętrznej);

- zarządzanie aktywami;

- polityki kontroli dostępu.

Nowe obowiązki obejmują cały cykl życia systemów informacyjnych. Bezpieczeństwo musi być brane pod uwagę na każdym etapie tego cyklu. Dotyczy to zarówno systemów własnych, jak i systemów od zewnętrznych dostawców.

Duży nacisk należy położyć na bezpieczeństwo fizyczne i organizacyjne takie jak kontrola dostępu do pomieszczeń i systemów, zabezpieczenie serwerowni, ochronę dokumentacji i odpowiednie zarządzanie uprawnieniami użytkowników. Nie można także zapomnieć o bezpieczeństwie zasobów ludzkich, czyli procedurach dotyczących zatrudniania, nadawania i odbierania uprawnień oraz szkolenia pracowników w zakresie cyberbezpieczeństwa: zagrożeń, podatności, incydentów, zasad, procedur i dobrych praktyk.

Bezpieczeństwo łańcucha dostaw

Cyberbezpieczeństwo nie kończy się jedynie na zasobach firmy. Podmioty kluczowe i ważne są zobowiązane do oszacowania bezpieczeństwa całego łańcucha dostaw. To wymusza na nich ocenę dostawców sprzętu, oprogramowania, usług chmurowych, serwisu czy outsourcingu IT wykorzystywanych do świadczenia usługi kluczowej. Dlatego należy:

- zidentyfikować dostawców krytycznych;

- ocenić ryzyko związane z ich usługami, jakość ich produktów/usług/procesów);

- wprowadzić wymagania bezpieczeństwa w tym raportowania incydentów do umów i egzekwować je;

- monitorować dostawców i ich podatności.

Polityka zarządzania incydentami

Niezwykle ważnym elementem całego systemu cyberbezpieczeństwa jest polityka zarządzania incydentami oraz stosowanie środków zapobiegawczych i ograniczających ich wpływ na usługę kluczową. Nie wystarczy reagować dopiero wtedy, gdy pojawi się problem. Podmiot powinien śledzić komunikaty producentów, ostrzeżenia CSIRT, badać podatności oraz na bieżąco szacować ryzyko i aktualizować zabezpieczenia.

Obowiązkiem podmiotu kluczowego i ważnego jest zapewnienie obsługi incydentu, w tym:

- zapewnienie dostępu do rejestru incydentów odpowiednim organom CSIRT;

- klasyfikacja incydentu jako poważny według określonych progów;

- zgłaszanie wczesnego ostrzeżenia o incydencie poważnym w ciągu 24 godzin od momentu wykrycia do właściwego CSIRT, za pomocą systemu teleinformatycznego

- zgłaszanie incydentu poważnego w ciągu 72 godzin od momentu wykrycia (do CSIRT) za pomocą systemu teleinformatycznego;

- przekazanie na wniosek CSIRT sprawozdania okresowego obsługi incydentu poważnego za pomocą systemu teleinformatycznego;

- przekazanie CSIRT sprawozdania końcowego z obsługi incydentu poważnego w ciągu 1 miesiąca od zgłoszenia;

- współdziałanie podczas obsługi incydentu z CSIRT i przekazanie niezbędnych danych (także osobowych).

Wszelkie zgłoszenia dokonywane są za pomocą systemu teleinformatycznego S46.

Do głównych środków zapobiegawczych i ograniczających wpływ incydentów, które zostały wskazane w UKSC należą:

- mechanizmy zapewniające poufność, dostępność, integralność i autentyczność (PDIA) w systemie informacyjnym;

- regularne aktualizacje oprogramowania;

- ochrona przed nieuprawnioną modyfikacją oprogramowania;

- niezwłoczne podejmowanie działań po dostrzeżeniu podatności lub zagrożenia, konieczność minimalizacji skutków ograniczenia dostępności usługi kluczowej.

5. Audyty bezpieczeństwa systemu informacyjnego

Terminy:

pierwszy audyt – w ciągu 24 miesięcy od decyzji organu

kolejne audyty – raz na 3 lata

Kolejnym ważnym obowiązkiem podmiotów kluczowych i ważnych jest regularne przeprowadzanie audytu systemu informacyjnego wykorzystywanego do świadczenia usługi kluczowej. Pierwszy taki audyt należy przeprowadzić w ciągu 24 miesięcy od decyzji organu w sprawie uznania podmiotu za podmiot kluczowy lub ważny.

Kolejny audyt powinien zostać przeprowadzony raz na 3 lata licząc termin od dnia sporządzenia i podpisania przez audytorów raportu ostatniego audytu.

Podmiot kluczowy lub ważny w ciągu 3 dni roboczych od otrzymania raportu ma obowiązek przekazania w formie elektronicznej kopii tego raportu do organu ds. cyberbezpieczeństwa.

Warto pamiętać, że organ ds. cyberbezpieczeństwa może w każdym czasie nakazać przeprowadzenie zewnętrznego audytu bezpieczeństwa np. w razie wystąpienia poważnego incydentu lub innego naruszenia przepisów przez podmiot. Jaki z tego wniosek? Audyt nie jest jednorazową akcją. Ustawa wymaga ciągłego potwierdzania, że wdrożone procedury i zabezpieczenia rzeczywiście działają.

Kto może przeprowadzić taki audyt?

Nie może to być osoba przypadkowa. Audytorzy muszą posiadać określone kwalifikacje i praktykę. Nie mogą to być osoby wykonujące obowiązki wynikające z NIS 2 ani osoby, które realizowały te zadania w ciągu roku przed dniem audytu. Celem jest zachowanie niezależności i obiektywnej oceny systemu informacyjnego.

Audyt powinien zostać przeprowadzony przez:

- akredytowaną jednostkę;

- co najmniej 2 audytorów posiadających:

- certyfikaty, których wykaz sporządzi Minister ds. informatyzacji;

- 3-letnią udokumentowaną praktykę w zakresie audytów (3 audyty w ciągu 3 lat lub ciągłość działania w audytach w wymiarze ½ etatu) lub

- 2-letnią praktykę w zakresie audytów (3 audyty w ciągu 3 lat lub ciągłość działania w audytach w wymiarze ½ etatu) i dyplom ukończenia studiów z audytu bezpieczeństwa systemów informacyjnych.

6. Kierownik i jego obowiązki

Przepisy wprost wskazują, że kierownik podmiotu ponosi odpowiedzialność za wykonywanie obowiązków przez podmiot kluczowy lub ważny także w przypadku, gdy obowiązki te powierza innej osobie za jej zgodą. W sytuacji, gdy kierownikiem jest organ wieloosobowy i nie została wskazana jedna osoba odpowiedzialna, odpowiedzialność ponoszą wszyscy członkowie organu.

O obowiązkach wspominaliśmy już wyżej. W skrócie chodzi o przygotowanie, wdrożenie, stosowanie i nadzorowanie systemu zarządzania bezpieczeństwem informacji. Co nie może ograniczać się jedynie do zatwierdzania procedur. Kierownik podmiotu musi aktywnie uczestniczyć w budowaniu całego systemu bezpieczeństwa i posiadać wiedzę na temat ryzyk występujących w organizacji, wdrożonych zabezpieczeń, osób odpowiedzialnych za poszczególne zadania/działania oraz przygotowania w razie wystąpienia incydentu.

To kierownictwo określa priorytety i decyduje o środkach, jakie mają zostać wdrożone. To kierownictwo zarządza budżetem przeznaczonym na systemy bezpieczeństwa, szkolenia pracowników, monitoring, audyty i wsparcie zewnętrznych specjalistów.

To kierownictwo jest odpowiedzialne za przydzielanie zadań z zakresu cyberbezpieczeństwa, określenie ról, odpowiedzialności i zasobów, a także za kompetencje wyznaczonych osób czy nadzór nad podmiotami zewnętrznymi. To kierownictwo zapewnia, że personel jest świadomy obowiązków z zakresu cyberbezpieczeństwa i wewnętrznych procedur.

Wywiązanie się ze wspomnianych zadań nie jest możliwe bez posiadania określonej wiedzy. W związku z tym ustawa wymaga, by przynajmniej raz w roku kierownik przechodził szkolenia z zakresu cyberbezpieczeństwa i wykonywanych obowiązków. Udział w takim szkoleniu musi zostać udokumentowany.

Ustawodawca wprowadza również wymogi dotyczące wiarygodności osób zarządzających. Przed objęciem funkcji kierownika konieczne będzie przedstawienie informacji o niekaralności. Osoba skazana za przestępstwa przeciwko ochronie informacji lub wiarygodności dokumentów nie może wykonywać obowiązków związanych z cyberbezpieczeństwem.

Warto w tym miejscu wspomnieć, że za niewywiązanie się z obowiązków kierownik może otrzymać karę od organu nadzorczego, nawet w przypadku jednorazowego zaniechania. Kara może wynieść do 300% (kierownik podmiotu publicznego do 100%) otrzymanego wynagrodzenia obliczanego według zasad obowiązujących przy udzielaniu ekwiwalentu za urlop.

Newsletter

Newsletter